Une faille dans les apps Microsoft expose les utilisateurs de Mac

Alban Martin

Alban Martin- Il y a 1 an

- 💬 Réagir

- 🔈 Écouter

![]() Vous pensiez que macOS était bien plus sécurisé que Windows ? Si vous utilisez une application de Microsoft sur Mac, vous êtes également en danger.

Vous pensiez que macOS était bien plus sécurisé que Windows ? Si vous utilisez une application de Microsoft sur Mac, vous êtes également en danger.

Une vulnérabilité dans les applications macOS de Microsoft a récemment permis à des hackers d'espionner les clients d'Apple, selon un rapport des chercheurs en sécurité de Cisco Talos. Cette faille, découverte dans des applications populaires telles que Microsoft Outlook et Teams, permet d'accéder sans autorisation à la caméra et au microphone d'un Mac.

Une mauvaise publicité pour Microsoft

Exploitation des caméras et microphones des utilisateurs de Mac

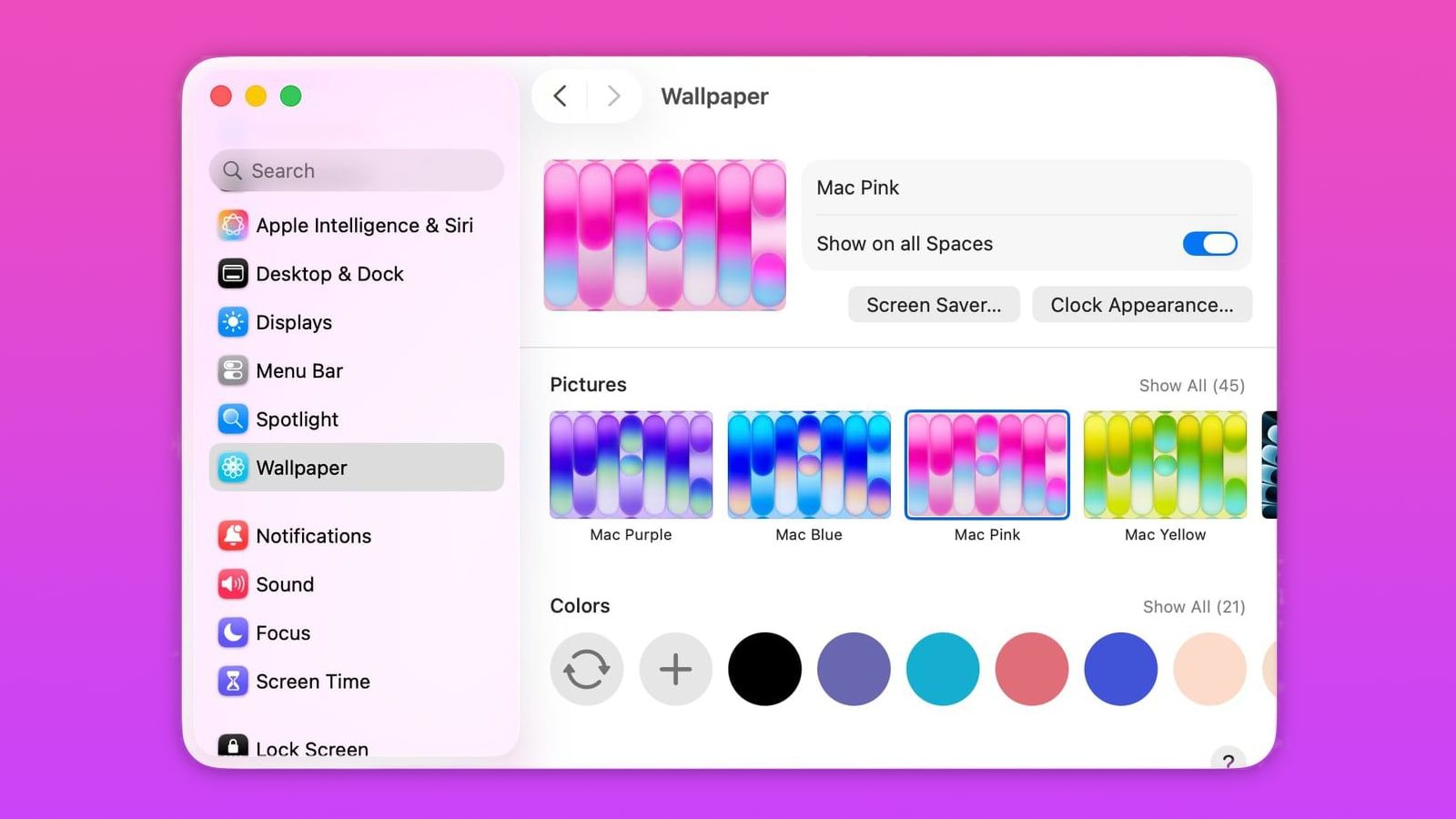

Cisco Talos, un groupe spécialisé en cybersécurité et prévention des malwares, a expliqué comment cette vulnérabilité permettait aux personnes malveillantes d'injecter du code dans les applications Microsoft, afin de détourner les autorisations nécessaires pour accéder à des composants sensibles tels que la caméra et le microphone, sans le consentement de l'utilisateur. Cette exploitation s'appuie sur le cadre de gestion des autorisations de macOS, connu sous le nom de Transparency Consent and Control (TCC), qui régule les permissions des applications pour accéder aux services comme la localisation, la caméra et le microphone.

En règle générale, les applications doivent obtenir des autorisations spécifiques pour demander ces permissions via le TCC. Sans ces autorisations, les applications ne peuvent pas accéder à la caméra ou au microphone. Cependant, l'exploitation découverte permettait à un logiciel malveillant d'utiliser les permissions accordées aux applications Microsoft, contournant ainsi les mesures de sécurité d'Apple.

Nous avons identifié huit vulnérabilités dans diverses applications Microsoft pour macOS, grâce auxquelles un attaquant pourrait contourner le modèle de permission du système d'exploitation en utilisant les permissions existantes de l'application sans demander à l'utilisateur une vérification supplémentaire.

Réponse de Microsoft et risques persistants

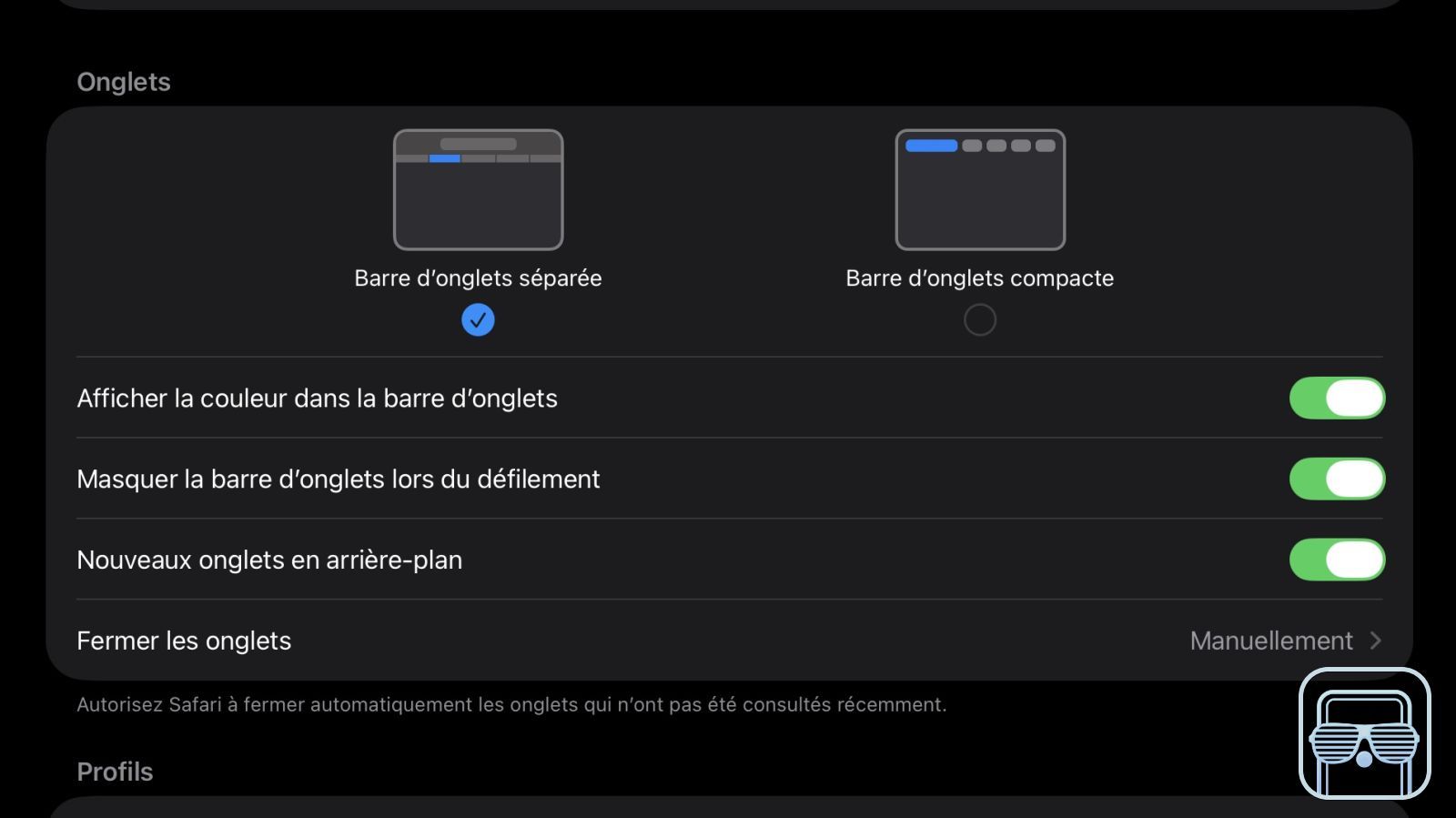

Malgré la gravité du problème, Microsoft a classé cette vulnérabilité comme "à faible risque", citant la nécessité de charger des bibliothèques non signées pour exécuter l'exploit. Mais, suite au rapport, Microsoft a tout de même mis à jour ses applications Teams et OneNote pour corriger la gestion de la validation des bibliothèques dans ces applications. Cependant, d'autres applications largement utilisées, comme Excel, PowerPoint, Word et Outlook, restent vulnérables.

Cisco Talos a remis en question la décision de Microsoft de désactiver la validation des bibliothèques, surtout lorsqu'il n'est pas prévu de charger des bibliothèques supplémentaires.

En utilisant ce droit, Microsoft contourne les garanties offertes par le moteur d'exécution renforcé, exposant potentiellement ses utilisateurs à des risques inutiles.

Les chercheurs ont également suggéré qu'Apple pourrait renforcer le cadre TCC en avertissant les utilisateurs chaque fois que des plugins tiers sont chargés dans des applications qui ont déjà obtenu des permissions, augmentant ainsi la sécurité globale du système.

Utilisez-vous l'une des applications citées dans cet article ?