iOS 9.3.5 disponible : la menace du spyware Pégase s'éloigne !

Pierre Domenach

Pierre Domenach- Il y a 10 ans (Màj il y a 10 ans)

- 💬 17 coms

- 🔈 Écouter

![]() La mise à jour iOS 9.3.3 était censée être la dernière d'iOS 9 avant la sortie d'iOS 10 conjointement à la présentation de l'iPhone 7, mais c'était sans compter la découverte de nouvelles failles de sécurité...

La mise à jour iOS 9.3.3 était censée être la dernière d'iOS 9 avant la sortie d'iOS 10 conjointement à la présentation de l'iPhone 7, mais c'était sans compter la découverte de nouvelles failles de sécurité...

En effet, suite à la découverte d'un dangereux spyware baptisé Pégase, les ingénieurs d'Apple relâchent une nouvelle mise à jour iOS 9.3.5 qui rend inoffensive l'une des attaques pirates pour smartphones les plus sophistiquées et dangereuses que l'on a jamais vues.

Une attaque à 3 dents

Le trident, qui aurait permis à Poséidon de créer Pégase selon la mythologie, désigne métaphoriquement les 3 exploits 0-day sur lesquels s'appuie le logiciel espion pour fonctionner tels les 3 piques de la fourche légendaire.

La première vulnérabilité permet de lancer le piratage grâce à un simple lien envoyé par message (phishing), la deuxième permet de localiser le kernel dans la mémoire de l'appareil, la troisième permet de jailbreaker de manière complètement transparente le dispositif iOS qu'il soit 32 ou 64 bits.

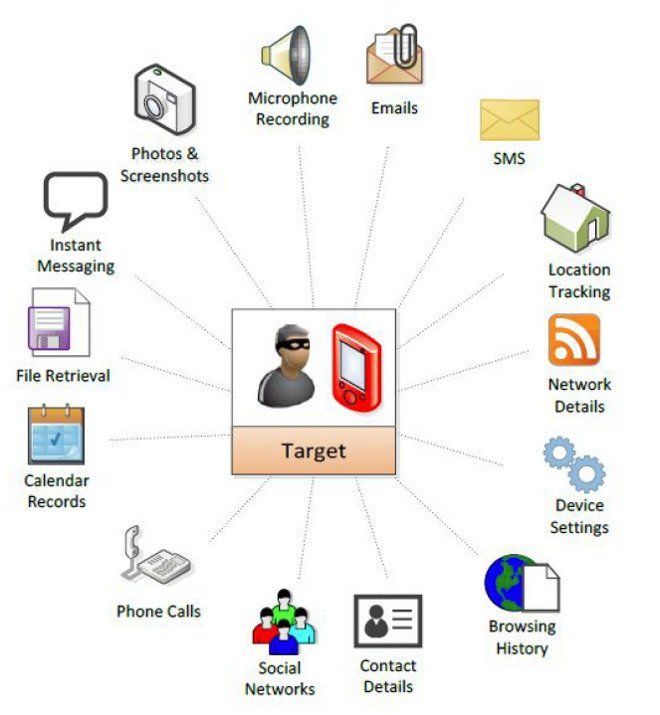

Une fuite d'informations indécelable et persistante

Le logiciel malveillant s'adapte au pays d'utilisation de la victime et offre un accès furtif et à distance aux mots de passe, messages, appels, e-mails, logs et plus à travers des applications telles que Gmail, Facebook, Skype, WhatsApp, Viber, FaceTime, Calendrier, Line, Mail.Ru, WeChat, SS, Tango et d'autres. Le kit semble persister même lorsque l'OS de l'appareil est mis à jour et peut lui-même se mettre à jour pour remplacer facilement les exploits 0-day si des correctifs étaient apportés.

Une vieille histoire...

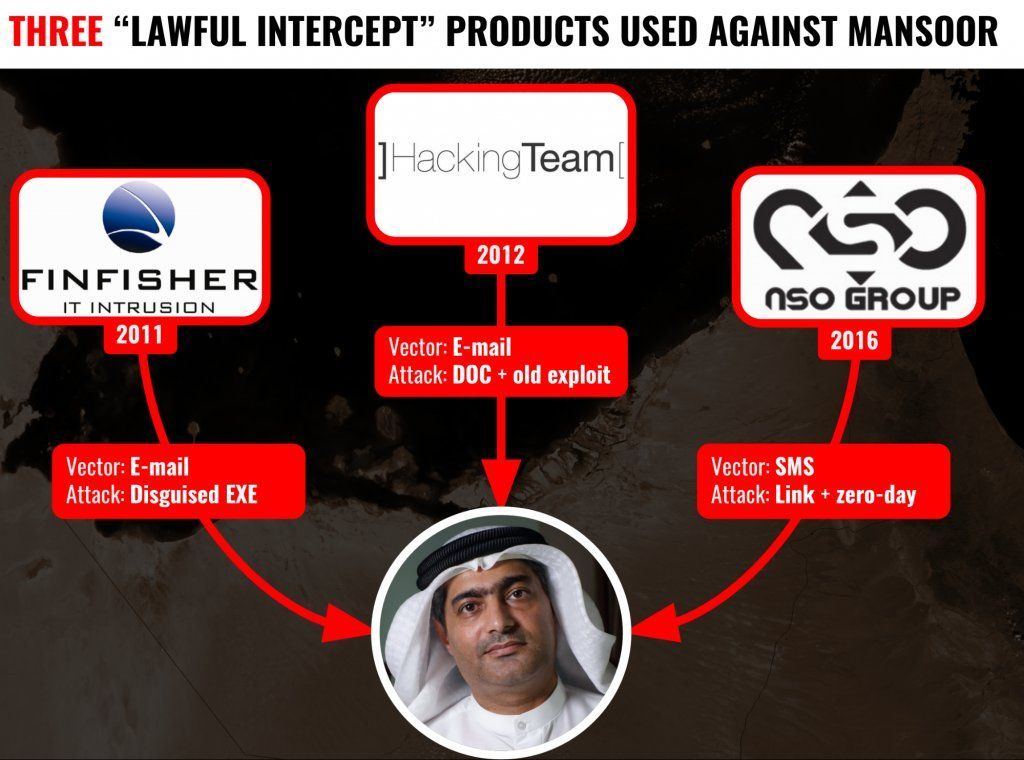

Pégase sévissait déjà depuis un moment puisque certains éléments indiquent qu'il était déjà à l'oeuvre sous iOS 7, donc depuis au moins 2 ans. À l'origine de ces attaques une organisation spécialisée dans la cyber-guerre basée en Israël, appelée NSO group, acquises par la société américaine Francisco Partners Management ces dernières années. Le porte parole du NSO group, Zamir Dahbash, a affirmé dans un email qu'il ne vendait sa solution de piratage qu'à des agences d'Etat :

? Notre société ne fait affaires qu'avec des agences gouvernementales autorisées qui respectent pleinement des lois et règlements stricts concernant le contrôle des exportations. ?

Une découverte inattendue

Le malware a été découvert par hasard par Ahmed Mansoor, lauréat du Prix Martin Ennals 2015 pour les défenseur-e-s des droits humains qui s'est méfié de curieux messages reçus les 10 et 11 août qui l'invitaient à appuyer sur un lien pour découvrir des secrets à propos de prisonniers torturés détenus aux Emirats Arabes Unis. L'homme a eu la clairvoyance de ne pas l'ouvrir (ayant déjà subi plusieurs cyber-attaques) et de l'envoyer aux chercheurs du Citizen Lab qui ont ensuite pu identifier la menace en collaboration avec Lookout (ce qui explique pourquoi Apple les créditent dans leurs notes de version d'iOS 9.3.5).

Les experts en sécurité auraient par ailleurs trouvé des preuves de l'usage de spywares présentant cette même structure particulière, propre à Pégase, par différents acteurs bénéficiant de soutien étatique, notamment contre un journaliste mexicain qui aurait dénoncé la corruption à la tête de l'Etat ainsi que diverses cibles au Kenya.

Selon Bill Marczak du Citizen Lab, la menace risque de finir par se généraliser et toucher de simples gens :

? Le ciblage de ces activistes et dissidents n'est qu'un avant-goût de ce qui est à venir. Ce à quoi ils font face aujourd'hui, les utilisateurs ordinaires finiront par y être confrontés demain. ?

Apple avait déjà sorti il y a quelques jours une mise à jour supplémentaire, iOS 9.3.4, pour combler les vulnérabilités mises en évidence par le dernier outil de jailbreak de la Team Pangu, ouvertement créditée par Apple dans ses notes de version. La protection des données personnelles de ses clients est l'une des priorités affichées de la firme de Cupertino.

Source 1 | Source 2