iOS 15.3 et iPadOS 15.3 : Apple corrige 10 failles de sécurité très critiques

Julien Russo

Julien Russo- Il y a 4 ans (Màj il y a 4 ans)

- 💬 9 coms

- 🔈 Écouter

![]() Il y a un peu plus d'une heure, Apple a publié la nouvelle mise à jour iOS 15.3 et iPadOS 15.3 à tous les utilisateurs éligibles. Si cette dernière version logicielle n'apporte pas de nouveautés majeures, elle corrige toutefois des failles de sécurité qui ont mobilisé les équipes d'Apple pendant plusieurs mois.

Il y a un peu plus d'une heure, Apple a publié la nouvelle mise à jour iOS 15.3 et iPadOS 15.3 à tous les utilisateurs éligibles. Si cette dernière version logicielle n'apporte pas de nouveautés majeures, elle corrige toutefois des failles de sécurité qui ont mobilisé les équipes d'Apple pendant plusieurs mois.

10 failles de sécurité sont corrigées

Beaucoup d'utilisateurs refusent d'installer les mises à jour qui n'apportent pas de nouveautés intéressantes. Apple l'a toujours dit... C'est une mauvaise idée, puisque les nouvelles versions logicielles corrigent le plus souvent d'importantes failles de sécurité. Pour donner une certaine transparence et montrer l'importance de mettre à jour son iPhone et/ou iPad vers iOS 15.3 et iPadOS 15.3, Apple a publié la liste des 10 failles de sécurité qui ont été corrigées.

Voici la liste des failles bouchées

- Nom de la faille : ColorSync

Concerne : iPhone 6s et modèles ultérieurs, iPad Pro (tous les modèles), iPad Air 2 et modèles ultérieurs, iPad 5e génération et modèles ultérieurs, iPad mini 4 et modèles ultérieurs et iPod touch (7e génération).

Provoque : le traitement d'un fichier malveillant qui peut entraîner l'exécution arbitraire de code.

Résolution : le problème de corruption de la mémoire a été résolu par une validation améliorée. - Nom de la faille : iCloud

Concerne : iPhone 6s et modèles ultérieurs, iPad Pro (tous les modèles), iPad Air 2 et modèles ultérieurs, iPad 5e génération et modèles ultérieurs, iPad mini 4 et modèles ultérieurs et iPod touch (7e génération)

Provoque : des privilèges root à une application malveillante.

Résolution : un problème existait dans la logique de validation du chemin pour les liens symboliques. Ce problème a été résolu par une meilleure désinfection des chemins. - Nom de la faille : Reporter d'incident

Concerne : iPhone 6s et modèles ultérieurs, iPad Pro (tous les modèles), iPad Air 2 et modèles ultérieurs, iPad 5e génération et modèles ultérieurs, iPad mini 4 et modèles ultérieurs et iPod touch (7e génération)

Provoque : des privilèges root à une application malveillante.

Résolution : un problème logique a été résolu par une meilleure validation. - Nom de la faille : IOMobileFrameBuffer

Concerne : iPhone 6s et modèles ultérieurs, iPad Pro (tous les modèles), iPad Air 2 et modèles ultérieurs, iPad 5e génération et modèles ultérieurs, iPad mini 4 et modèles ultérieurs et iPod touch (7e génération)

Provoque : des privilèges du noyau avec la possibilité d'exécuter du code arbitraire

Résolution : un problème de corruption de la mémoire a été résolu par une meilleure validation des entrées. - Nom de la faille : Noyau

Concerne : iPhone 6s et modèles ultérieurs, iPad Pro (tous les modèles), iPad Air 2 et modèles ultérieurs, iPad 5e génération et modèles ultérieurs, iPad mini 4 et modèles ultérieurs et iPod touch (7e génération)

Provoque : la possibilité pour une app malveillante d'exécuter du code arbitraire avec en bonus des privilèges du noyau.

Résolution : un problème de dépassement de tampon a été résolu par une meilleure gestion de la mémoire. - Nom de la faille : E/S du modèle

Concerne : iPhone 6s et modèles ultérieurs, iPad Pro (tous les modèles), iPad Air 2 et modèles ultérieurs, iPad 5e génération et modèles ultérieurs, iPad mini 4 et modèles ultérieurs et iPod touch (7e génération)

Provoque : le traitement d'un fichier STL malveillant peut entraîner la résiliation inattendue de l'application ou l'exécution arbitraire de code.

Résolution : une question de divulgation d'informations a été résolue par une meilleure gestion de l'État. - Nom de la faille : Webkit (1/3)

Concerne : iPhone 6s et modèles ultérieurs, iPad Pro (tous les modèles), iPad Air 2 et modèles ultérieurs, iPad 5e génération et modèles ultérieurs, iPad mini 4 et modèles ultérieurs et iPod touch (7e génération)

Provoque : le traitement d'un message électronique malveillant peut entraîner l'exécution de javascript arbitraire.

Résolution : un problème de validation a été résolu par une meilleure désinfection des entrées - Nom de la faille : Webkit (2/3)

Concerne : iPhone 6s et modèles ultérieurs, iPad Pro (tous les modèles), iPad Air 2 et modèles ultérieurs, iPad 5e génération et modèles ultérieurs, iPad mini 4 et modèles ultérieurs et iPod touch (7e génération)

Provoque : le traitement de contenu Web malveillant peut entraîner l'exécution arbitraire de code

Résolution : un problème a été résolu avec une meilleure gestion de la mémoire. - Nom de la faille : Webkit (3/3)

Concerne : iPhone 6s et modèles ultérieurs, iPad Pro (tous les modèles), iPad Air 2 et modèles ultérieurs, iPad 5e génération et modèles ultérieurs, iPad mini 4 et modèles ultérieurs et iPod touch (7e génération)

Provoque : le traitement de contenu Web malveillant peut empêcher l'application de la politique de sécurité du contenu.

Résolution : un problème logique a été résolu par une meilleure gestion de l'état. - Nom de la famille : Stockage WebKit

Concerne : iPhone 6s et modèles ultérieurs, iPad Pro (tous les modèles), iPad Air 2 et modèles ultérieurs, iPad 5e génération et modèles ultérieurs, iPad mini 4 et modèles ultérieurs et iPod touch (7e génération)

Provoque : un site Web peut être en mesure de suivre les informations sensibles des utilisateurs.

Résolution : Un problème d'origine croisée dans l'API IndexDB a été résolu avec une meilleure validation des entrées.

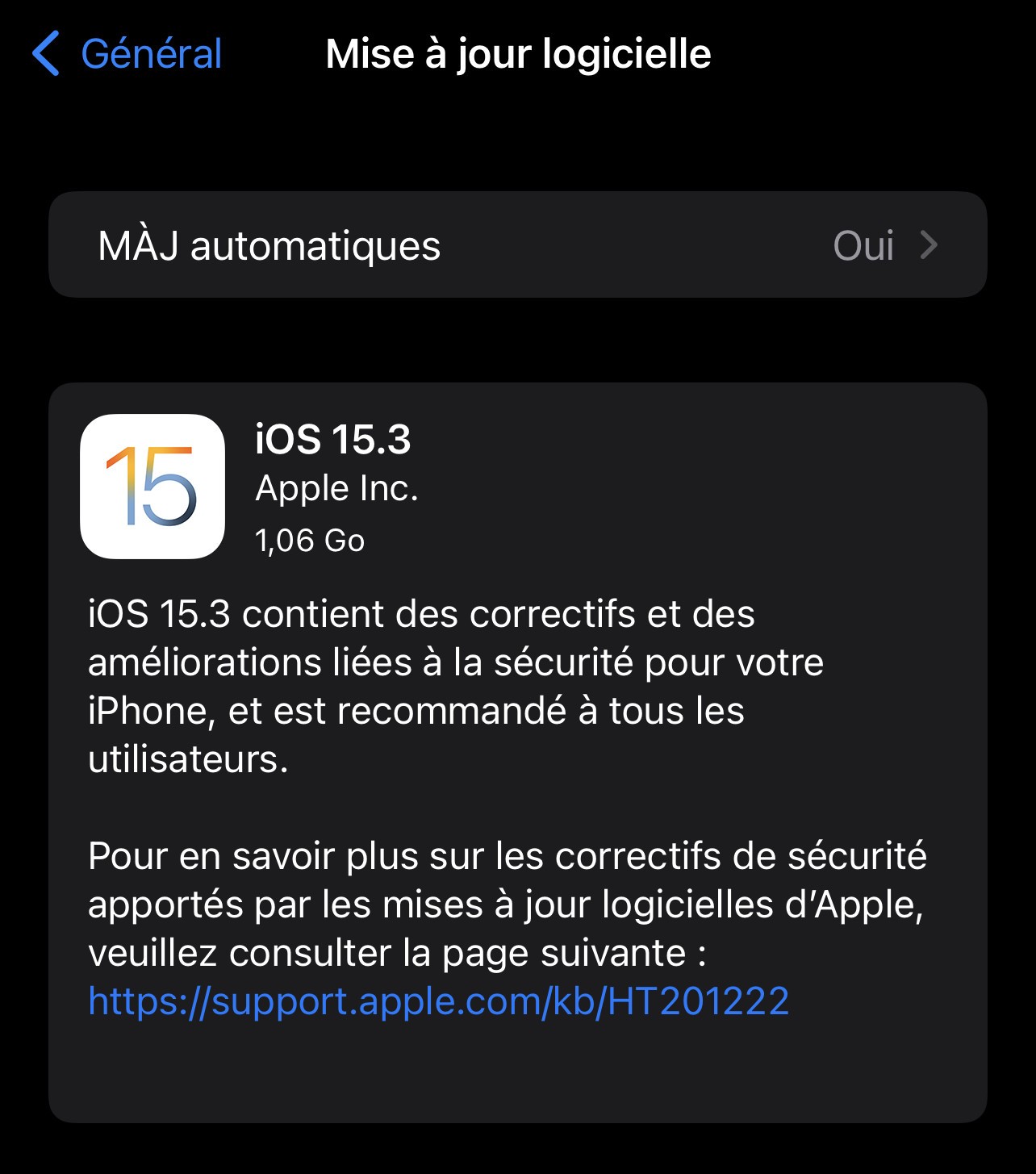

Comment installer iOS 15.3 et iPadOS 15.3 ?

Comme vous pouvez le constater, de nombreuses failles de sécurité ont été corrigées par Apple et n'attendent qu'à être installé sur votre iPhone et/ou iPad.

Voici comment mettre à jour votre appareil :

- Ouvrir l'application Réglages

- Accédez à Général

- Accédez à Mise à jour logicielle

- Lancez le téléchargement

- Acceptez les conditions générales

- Appuyez sur "Installer" une fois le téléchargement terminé